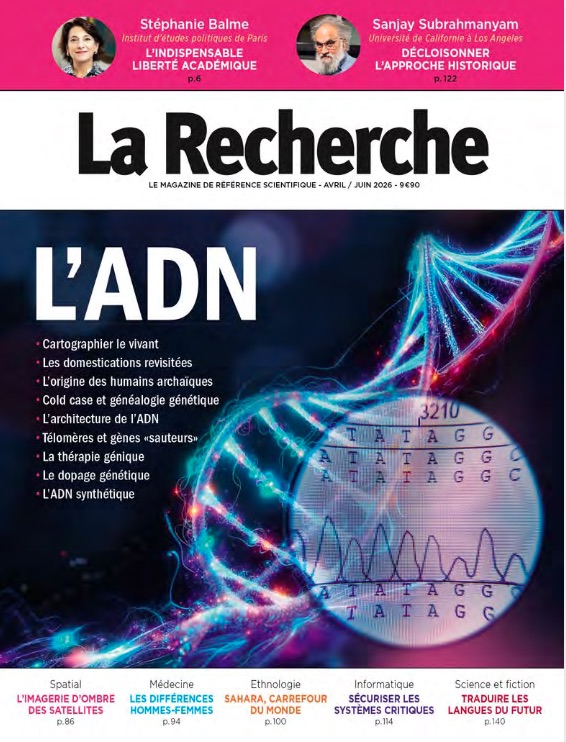

Peut-on fiabiliser les systèmes informatisés ?

Les systèmes informatisés des infrastructures critiques - aviation, ferroviaire, énergie ou spatial - sont exposés à des perturbations matérielles aléatoires, mais aussi à des erreurs de conception logicielle difficiles à anticiper. Redondance des calculateurs, codes correcteurs d'erreurs, tests ou démonstrations mathématiques : la fiabilité du numérique repose sur un empilement de protections dont les limites apparaissent parfois dans des situations inattendues. Un rappel du fait que, même dans les systèmes les plus critiques, la sûreté repose sur des compromis techniques, jamais sur des garanties absolues.